perlu mencantumkan semua port terbuka di server cloud Linux. Bagaimana cara memeriksa port terbuka di Linux menggunakan CLI? Bisakah Anda memberi saya perintah untuk memeriksa port terbuka di sistem operasi Linux?

Untuk memecahkan masalah server dan untuk menghindari masalah keamanan, seseorang perlu mengetahui port TCP dan UDP yang terbuka. Dalam tutorial ini, Anda akan mempelajari berbagai perintah Linux untuk memeriksa port terbuka di Linux untuk mengaudit dan mengamankan server.

Apa itu port TCP dan UDP?

Port tidak lain adalah nomor 16-bit antara 0 hingga 65535. Misalnya, nomor port TCP 22 dapat diteruskan ke server OpenSSH. Oleh karena itu, nomor port 22 adalah cara untuk mengidentifikasi proses sshd (server OpenSSH).

Nomor Port

– Port yang Terkenal adalah port dari 0 hingga 1023.

– Port Terdaftar adalah dari 1024 hingga 49151.

– Port Dinamis dan Pribadi adalah dari 49152 hingga 65535.

Port terdaftar adalah port jaringan yang ditetapkan oleh Internet Assigned Numbers Authority (IANA) dan disimpan dalam file /etc/services. Gunakan perintah cat/more/less/bat atau perintah grep/perintah egrep untuk melihat nomor port dan pemetaan layanan:

:~# cat /etc/services :~# grep -w '80/tcp' /etc/services :~# grep -w '443/tcp' /etc/services :~# grep -E -w '22/(tcp|udp)' /etc/services

Periksa port terbuka di Linux

Prosedur untuk memantau dan menampilkan port terbuka di Linux adalah sebagai berikut:

1. Buka aplikasi terminal Linux

2. Gunakan perintah ss untuk menampilkan semua port TCP dan UDP yang terbuka di Linux.

3. Opsi lainnya adalah menggunakan perintah netstat untuk mencantumkan semua port di Linux.

4. Selain ss/netstat, perintah lsof dapat digunakan untuk membuat daftar file dan port yang terbuka pada sistem berbasis Linux.

5. Terakhir, seseorang dapat menggunakan perintah nmap untuk memeriksa port TCP dan UDP juga.

Mari kita lihat semua perintah dan contoh secara detail.

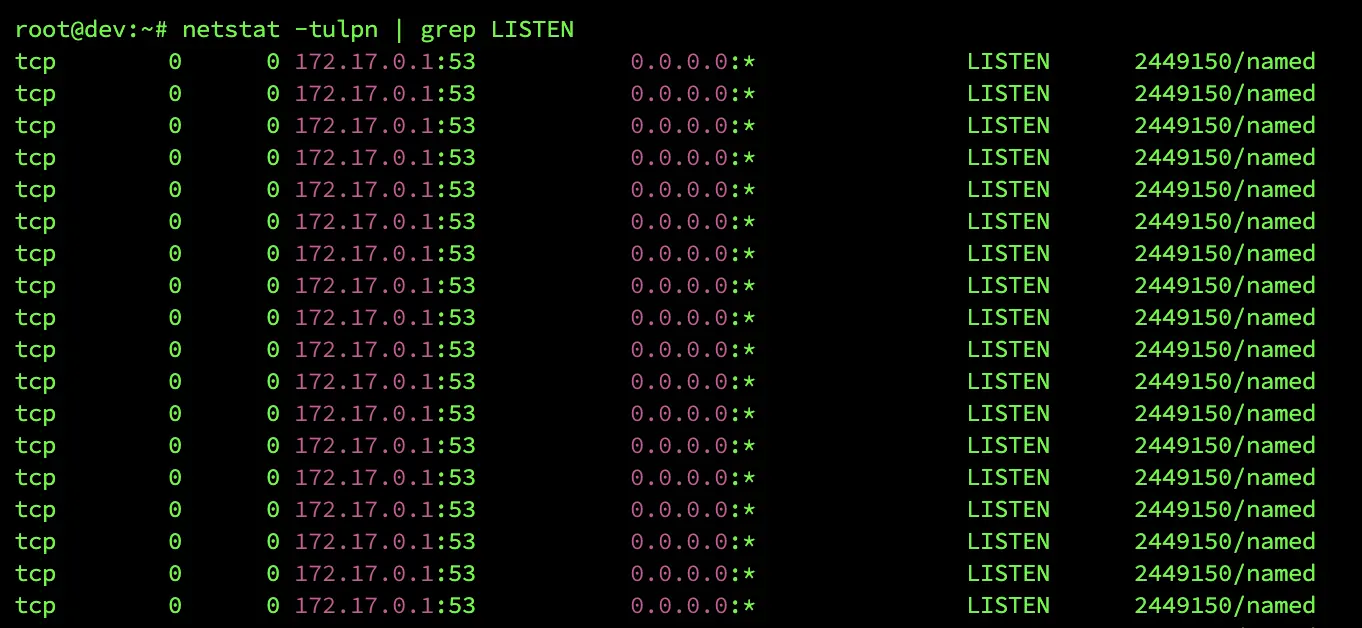

Menggunakan netstat untuk membuat daftar port terbuka

Ketik perintah netstat berikut:

:~# netstat -tulpn | grep LISTEN

Misalnya, TCP port 631 dibuka oleh proses cupsd dan cupsd hanya mencantumkan alamat loopback (127.0.0.1). Demikian pula, TCP port 22 dibuka oleh proses sshd dan daftar sshd pada semua alamat IP untuk koneksi ssh:

Proto Recv-Q Send-Q Local Address Foreign Address State User Inode PID/Program name tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN 0 43385 1821/cupsd tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 0 44064 1823/sshd

Di mana,

– -t : Semua port TCP

– -u : Semua port UDP

– -l : Menampilkan soket server mendengarkan

– -p : Tampilkan PID dan nama program yang dimiliki oleh setiap soket

– -n : Jangan menyelesaikan nama

– | grep LISTEN : Hanya tampilkan port terbuka dengan menerapkan filter perintah grep.

Menggunakan ss untuk membuat daftar port terbuka

Perintah ss digunakan untuk membuang statistik soket. Ini memungkinkan menampilkan informasi yang mirip dengan netstat. Itu dapat menampilkan lebih banyak informasi TCP dan status daripada alat lain. Sintaksnya adalah:

:~# sudo ss -tulpn

Sample outputs:

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chromium-browse",pid=12893,fd=419))

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chromium-browse",pid=12938,fd=395))

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chrome",pid=10111,fd=178))

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chrome",pid=10111,fd=139))

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chrome",pid=10111,fd=48))

udp UNCONN 0 0 224.0.0.251:5353 0.0.0.0:* users:(("chrome",pid=10161,fd=43))

udp UNCONN 0 0 0.0.0.0:5353 0.0.0.0:* users:(("avahi-daemon",pid=1590,fd=15))

udp UNCONN 0 0 0.0.0.0:5355 0.0.0.0:* users:(("systemd-resolve",pid=1566,fd=12))

udp UNCONN 0 0 0.0.0.0:55204 0.0.0.0:* users:(("avahi-daemon",pid=1590,fd=17))

udp UNCONN 0 0 0.0.0.0:49112 0.0.0.0:* users:(("openvpn",pid=18342,fd=8))

udp UNCONN 0 0 10.205.77.1:53 0.0.0.0:* users:(("dnsmasq",pid=2416,fd=8))

udp UNCONN 0 0 192.168.122.1:53 0.0.0.0:* users:(("dnsmasq",pid=2081,fd=5))

udp UNCONN 0 0 127.0.0.53%lo:53 0.0.0.0:* users:(("systemd-resolve",pid=1566,fd=17))

udp UNCONN 0 0 0.0.0.0%lxdbr0:67 0.0.0.0:* users:(("dnsmasq",pid=2416,fd=4))

udp UNCONN 0 0 0.0.0.0%virbr0:67 0.0.0.0:* users:(("dnsmasq",pid=2081,fd=3))

udp UNCONN 0 0 0.0.0.0:68 0.0.0.0:* users:(("dhclient",pid=18263,fd=7))

udp UNCONN 0 0 127.0.0.1:323 0.0.0.0:* users:(("chronyd",pid=1652,fd=6))

udp UNCONN 0 0 [::]:5353 [::]:* users:(("avahi-daemon",pid=1590,fd=16))

udp UNCONN 0 0 [::]:5355 [::]:* users:(("systemd-resolve",pid=1566,fd=14))

udp UNCONN 0 0 [::]:60302 [::]:* users:(("avahi-daemon",pid=1590,fd=18))

udp UNCONN 0 0 [fd42:400:b94d:ad98::1]:53 [::]:* users:(("dnsmasq",pid=2416,fd=12))

udp UNCONN 0 0 [fe80::e400:44ff:feb7:3233]%lxdbr0:53 [::]:* users:(("dnsmasq",pid=2416,fd=10))

udp UNCONN 0 0 [::1]:323 [::]:* users:(("chronyd",pid=1652,fd=7))

udp UNCONN 0 0 [::]%lxdbr0:547 [::]:* users:(("dnsmasq",pid=2416,fd=6))

tcp LISTEN 0 128 127.0.0.1:53306 0.0.0.0:* users:(("AgentAntidote.b",pid=6206,fd=16)

tcp LISTEN 0 5 127.0.0.1:44321 0.0.0.0:* users:(("pmcd",pid=3784,fd=0))

tcp LISTEN 0 5 127.0.0.1:4330 0.0.0.0:* users:(("pmlogger",pid=9725,fd=9))

tcp LISTEN 0 128 0.0.0.0:5355 0.0.0.0:* users:(("systemd-resolve",pid=1566,fd=13))

tcp LISTEN 0 5 10.205.77.1:53 0.0.0.0:* users:(("dnsmasq",pid=2416,fd=9))

tcp LISTEN 0 32 192.168.122.1:53 0.0.0.0:* users:(("dnsmasq",pid=2081,fd=6))

tcp LISTEN 0 128 127.0.0.53%lo:53 0.0.0.0:* users:(("systemd-resolve",pid=1566,fd=18))

tcp LISTEN 0 128 0.0.0.0:22 0.0.0.0:* users:(("sshd",pid=1823,fd=5))

tcp LISTEN 0 5 127.0.0.1:631 0.0.0.0:* users:(("cupsd",pid=1821,fd=10))

tcp LISTEN 0 5 [::1]:44321 [::]:* users:(("pmcd",pid=3784,fd=3))

tcp LISTEN 0 5 [::1]:4330 [::]:* users:(("pmlogger",pid=9725,fd=10))

tcp LISTEN 0 128 [::]:5355 [::]:* users:(("systemd-resolve",pid=1566,fd=15))

tcp LISTEN 0 5 [fd42:400:b94d:ad98::1]:53 [::]:* users:(("dnsmasq",pid=2416,fd=13))

tcp LISTEN 0 5 [fe80::e400:44ff:feb7:3233]%lxdbr0:53 [::]:* users:(("dnsmasq",pid=2416,fd=11))

tcp LISTEN 0 128 [::]:22 [::]:* users:(("sshd",pid=1823,fd=7))

tcp LISTEN 0 5 [::1]:631 [::]:* users:(("cupsd",pid=1821,fd=9))

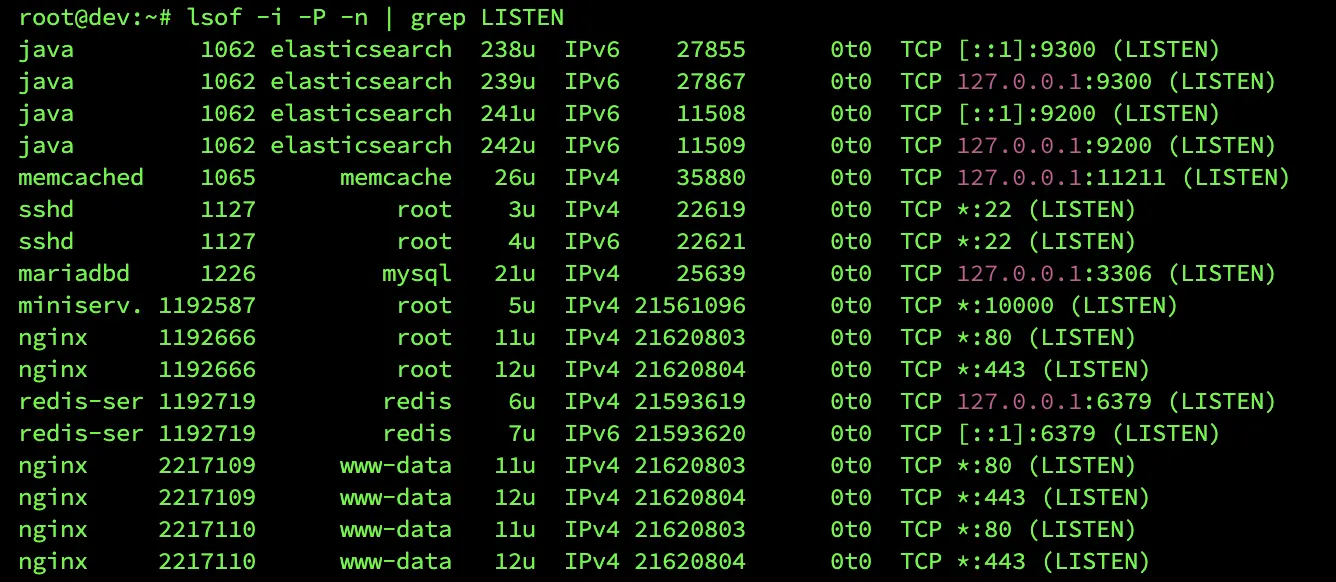

Listening ports dan aplikasi menggunakan perintah lsof

Mari kita jalankan perintah berikut untuk memeriksa port TCP dan UDP yang terbuka menggunakan perintah lsof:

:~# sudo lsof -i -P -n | grep LISTEN

Di mana,

– -i : Cari daftar port

– -P : Menghambat konversi nomor port menjadi nama port untuk file jaringan. Menghambat konversi dapat membuat lsof berjalan sedikit lebih cepat. Ini juga berguna ketika pencarian nama port tidak berfungsi dengan baik.

– -n : Jangan gunakan nama DNS

– | grep DENGARKAN : Sekali lagi hanya menampilkan port dalam keadaan DENGARKAN menggunakan perintah grep sebagai filter.

perintah nmap

Selain itu, perintah di atas dapat menggunakan perintah nmap yang merupakan alat sumber terbuka untuk eksplorasi jaringan dan audit keamanan. Kami akan menggunakan nmap untuk menemukan dan mencantumkan port terbuka di Linux:

:~# sudo nmap -sT -O localhost :~# sudo nmap -sU -O 192.168.2.254 ##[ list open UDP ports ]## :~# sudo nmap -sT -O 127.0.0.1 ##[ list open TCP ports ]## :~# sudo nmap -sTU -O 192.168.2.24

Sample outputs:

Starting Nmap 7.70 ( https://nmap.org ) at 2019-07-22 23:49 IST Nmap scan report for localhost (127.0.0.1) Host is up (0.00024s latency). Other addresses for localhost (not scanned): ::1 Not shown: 998 closed ports PORT STATE SERVICE 22/tcp open ssh 631/tcp open ipp Device type: general purpose Running: Linux 2.6.X OS CPE: cpe:/o:linux:linux_kernel:2.6.32 OS details: Linux 2.6.32 Network Distance: 0 hops OS detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 2.31 seconds

Port terbuka tidak berarti siapa pun dari luar dapat mengakses port tersebut

Sejauh ini, Anda tahu cara menemukan dan mencantumkan port TCP dan UDP terbuka di Linux. Namun, port tersebut masih dapat diblokir oleh software, cloud, atau hardware firewall. Karenanya, Anda perlu memverifikasi bahwa firewall perusahaan Anda tidak memblokir akses masuk atau keluar. Misalnya di server Linux kami mencantumkan atau membuang aturan firewall menggunakan sintaks berikut:

:~# sudo iptables -S # IPv6 # :~# sudo ip6tables -S

Kesimpulannya, mengetahui port terbuka adalah salah satu tugas paling mendasar dari administrator sistem Linux untuk alasan keamanan. Oleh karena itu, tutup semua port yang tidak diinginkan dan konfigurasikan firewall seperti UFW dan FirewallD untuk membuka atau memblokir port sesuai kebutuhan Anda. Setelah membaca tutorial ini, Anda akan memiliki pemahaman yang baik tentang cara memeriksa port terbuka di Linux. Lihat daftar resmi TCP, UDP, dan port lain IANA di sini untuk informasi lebih lanjut.